Site WordPress piraté : le hack invisible qui détruit votre référencement

Site WordPress piraté : le hack invisible qui détruit votre référencement Un site WordPress peut être piraté sans jamais afficher le moindre signe évident.Pas de

DELTAZERO.TECH

Site WordPress piraté : le hack invisible qui détruit votre référencement Un site WordPress peut être piraté sans jamais afficher le moindre signe évident.Pas de

TPE, PME: Comment savoir si mon entreprise a été piratée ? (et que faire avant qu’il ne soit trop tard) Cela commence souvent par un

Réduire sa dépendance à Google : alternatives et solutions Google s’est imposé comme un acteur incontournable du numérique. Recherche d’informations, messagerie, stockage cloud, navigation GPS,

CYBERSÉCURITÉ 2025 : Les Principales Menaces à Surveiller et Comment S’en Protéger Alors que 2025 pointe à l’horizon, les cybercriminels continuent d’évoluer à une vitesse

Comment un SIEM peut transformer la cybersécurité de votre Entreprise Les PME : une cible de choix pour les cyberattaques Autrefois concentrées sur les grandes

Cyberattaque contre Free : Les risques d’un piratage indirect Free, le deuxième opérateur téléphonique de France, a été victime d’une cyberattaque massive ce vendredi 25

Vie Privée vs Sécurité : Telegram Face à ses Contradictions Telegram, l’une des plateformes de messagerie les plus populaires au monde, se trouve aujourd’hui au

Responsabilité des Banques dans les Fraudes : Entre Sécurité Bancaire et Intérêts Financiers Dans un monde de plus en plus digitalisé, la sécurité des transactions

RockYou2024 : Chronique de La Plus Grande Compilation de Mots de Passe Volés au Monde L’histoire des fuites de mots de passe a franchi un

SIM Swapping : Comment Eviter le Détournement de Votre Numéro de Téléphone Parmi les stratagèmes de cybercriminalité les plus pernicieux et en pleine expansion de notre

L’illusion de l’inviolabilité: L’authentification à deux facteurs peut-elle être compromise? L’authentification à deux facteurs (2FA) est souvent perçue comme un rempart infaillible contre les intrusions

Controverse sur la vidéosurveillance algorithmique dans les gares françaises : La Quadrature du Net interpelle la CNIL La SNCF est au cœur d’une polémique concernant

Le Spear Phishing : Comprendre et Contrer la Menace Invisible Dans l’univers impitoyable de la cybersécurité, le spear phishing se distingue comme une menace à

Alerte Sécurité ! Les Données de Millions de Français Compromises dans les Attaques contre Viamedis et Almerys Une série de cyberattaques a récemment frappé le

Protéger Sa Vie Privée sur les Réseaux Sociaux : Conseils Essentiels pour Tous À l’ère du numérique, nos vies sont de plus en plus exposées

Internet des Objets (IoT) : Protégez votre maison connectée À l’ère de l’Internet des Objets (IoT), notre quotidien est révolutionné par une myriade d’appareils connectés.

Sécurité Numérique : L’Importance Des Mots de Passe et de l’Authentification Forte Dans l’univers numérique d’aujourd’hui, la sécurité des mots de passe et des systèmes

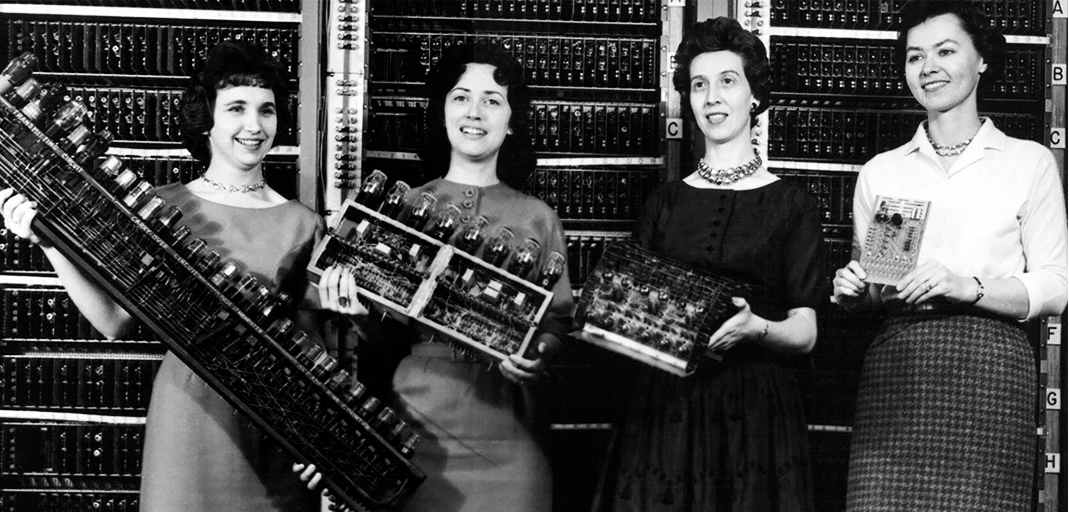

De la guerre à l’innovation : L’histoire des femmes dans la tech Semaine 3: Les Top Secret Rosies Pendant la Seconde Guerre mondiale, des milliers

De la guerre à l’innovation : L’histoire des femmes dans la tech Semaine 2 : GRACE HOPPER Connue sous le surnom affectueux de « la grand-mère

De la guerre à l’innovation : L’histoire des femmes dans la tech Semaine 1: ADA LOVELACE Pionnière de la science informatique, Ada Lovelace est considérée